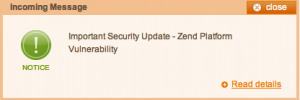

Seit dem 5.7.2012 erhalten alle Shopbetreiber, die sich in Ihren Magento-Shop im Backend anmelden, folgenden Hinweis: „Import Security Update – Zend Plattform Vulnerability„.

Eine genaue Erklärung erhalten Sie bei Magento.

Dieser Hinweis betrifft die Magento-Versionen 1.4 bis .1.7 und muss unbedingt eingespielt werden!

Dieser Fehler liegt nicht an Magento selbst, sondern an einem Fehler im eingesetzten Zend Framework. Hier gibt es eine Lücke in der Zend-XMLRPC-Verarbeitung. Dadurch ist es einem Angreifer möglich, beliebige Dateien auf dem Webserver auszulesen. Hierzu gehören natürlich auch die in der local.xml enthaltenen Zugangsdaten zur Datenbank.

Auf der oben erwähnten Seite finden Sie die nötigen Patches:

Community Edition 1.4.0.0 through 1.4.1.1

Community Edition 1.4.2.0

Community Edition 1.5.0.0 through 1.7.0.1

Sie können diesen Patch mit einer einfachen Zeile in der Shell fixen:

wget http://www.magentocommerce.com/downloads/assets/1.7.0.2/CE_1.5.0.0-1.7.0.1.patch && patch -p0 -i MAGE1702 && rm MAGE1702

Noch ein Hinweis von Matthias Zeis an dieser Stelle:

Der Patch funktioniert erst ab PHP 5.2.11. Davor gibt es die benötigte Funktion nicht, es wird dann eine Fehlermeldung „Call to undefined function libxml_disable_entity_loader()“ geworfen.

In der frisch veröffentlichen Version 1.7.0.2 ist dieser Bug bereits geschlossen.

Workaround

Falls Sie den Patch nicht sofort umsetzen können, kann man mit diesen Anweisungen die RPC-Funktionen temporär abschalten. Seien Sie jedoch gewarnt, falls Funktionen auf Basis der XMLRPC-API implementiert wurden, werden diese nicht mehr funktionieren.

- navigieren Sie auf dem Magento-Webserver zum Root-Verzeichnis, in dem Magento installiert wurde

- von hier aus gesehen navigieren Sie nach /app/code/core/Mage/Api/controllers.

- öffnen Sie XmlrpcController.php.

- löschen Sie den Inhalt der Methode: public indexAction()

- speichern Sie die Änderungen.

class Mage_Api_XmlrpcController extends Mage_Api_Controller_Action

{

public function indexAction()

{

/*

$this->_getServer()->init($this, 'xmlrpc')

->run();

*/

}

} // Class Mage_Api_XmlrpcController End

Auf Webguys wird des weiteren beschrieben, wie man da XMLRPC-Modul durch einen Eintrag in der .htaccess abschalten kann.

Brauchen Sie Unterstützung?

Gerne sind wir Ihnen bei der kurzfristigen Behebung des Bugs behilflich. Bitte wenden Sie sich einfach über das Kontaktformular an uns oder rufen Sie unter 05971/80186010 an.

Trackbacks/Pingbacks

[…] Informationen finden Sie ebenfalls auf Magelounge und bei den […]